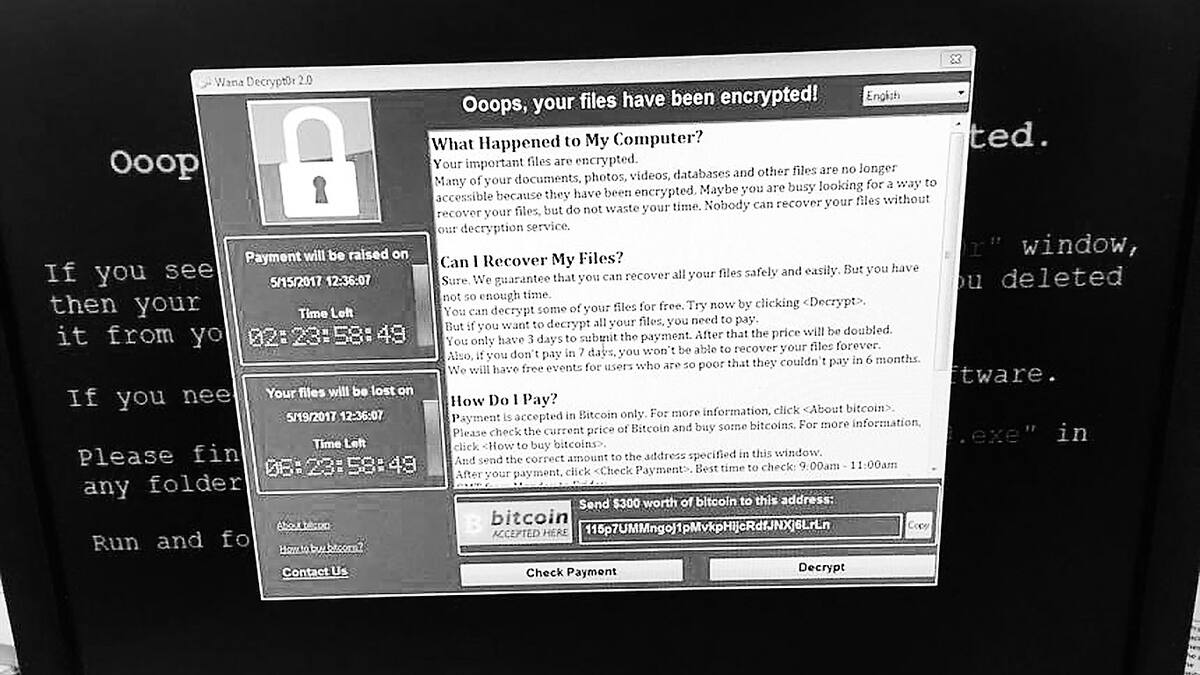

Los recientes ataques cibernéticos como WannaCry y Nyetya han mostrado la rápida propagación y el amplio impacto del tipo ransomware, que en realidad 'pueden llegar a ser más destructivos', según lo revela el Informe de Ciberseguridad de mitad de año (MCR) de la empresa mundial de tecnología Cisco.

Los investigadores pronostican actividades maliciosas potenciales de 'destrucción del servicios' (DeOS) que podrían eliminar los respaldos y las redes de seguridad de las organizaciones, que son necesarias para restaurar los sistemas y datos después de sufrir un ataque.

La conclusión es que pueden ser inmensamente más perjudiciales que los ataques tradicionales, debido a que pueden dejar a las empresas sin ninguna opción a recuperarse.

Este informe de seguridad proporciona información sobre la industria basada en los datos y las tendencias de seguridad cibernética en la primera mitad del año, junto con recomendaciones prácticas para mejorar las acciones en seguridad.

Con la llegada del Internet de las Cosas (IoT), las principales industrias están realizando más operaciones en línea, aumentando sus vulnerabilidades, la escala y el impacto potencial de los ataques, destaca el informe.

El Internet de las Cosas sigue ofreciendo nuevas oportunidades para que los piratas informáticos exploten las debilidades de seguridad. Estos dispositivos y sistemas nunca fueron diseñados para protegerse contra este tipo de ataques, por lo que es el puente perfecto para lanzar sus nuevas ‘armas’ que tienen un impacto cada vez mayor.

'Los dispositivos sirven como bastiones para los adversarios y les permiten moverse lateralmente a través de las redes en silencio y con relativa facilidad', explica el informe.

La actividad reciente de IoT Botnet sugiere que algunos cibercriminales pueden estar 'sentando las bases para un ataque de gran alcance y alto impacto que podría perturbar la propia Internet'.

'Como lo demuestran los incidentes recientes como WannaCry y Netya, nuestros contrincantes se están volviendo más creativos en la forma en la que diseñan sus ataques', señala Steve Martino, vicepresidente y jefe de seguridad de la información de Cisco.

Mientras que la mayoría de las organizaciones tomó medidas para mejorar la seguridad después de una violación, 'las empresas de toda la industria están en una carrera constante contra los piratas informáticos. La eficacia de la seguridad comienza con el cierre de los vacíos obvios y de la seguridad como una prioridad comercial', añadió Martino.

Evolución

Durante la primera mitad de 2017, los investigadores observaron la evolución del malware e identificaron cambios en la forma en que los piratas informáticos están adaptando sus técnicas de entrega, propagación y evasión.

Ellos obligan a la víctima a tomar medidas para activar una amenaza, como el hecho de hacer clic en un enlace o abrir un archivo, para así desarrollar el malware sin programas instalados y completamente en la memoria.

Esto genera que sean más complicados de detectar o investigar a medida que se anulan cuando un dispositivo se reinicia, y también crean obstáculos y desconfianza en la infraestructura anónima y descentralizada, como un servicio proxy Tor, para ocultar las actividades de mando y control.

Estas amenazas incluyen aplicaciones potencialmente no deseadas (PUA), como extensiones de navegador malintencionadas; troyanos, enlaces a spam y fraude publicitario, vulnerabilidades específicas del navegador, como JavaScript, redirecciones del navegador y otros métodos utilizados para dirigir a los usuarios a contenido web malicioso.

Los ransomware han estado ocupando los titulares durante meses y 'supuestamente aportaron más de mil millones de dólares en 2016, pero esto puede estar distrayendo a algunas organizaciones que se enfrentan a una amenaza aún mayor'.

El compromiso comercial de correo electrónico (BEC), un ataque de ingeniería social en el que un correo electrónico diseñado para engañar a las organizaciones a transferir dinero al atacante, se está convirtiendo en un vector de amenazas altamente lucrativo.

Entre octubre de 2013 y diciembre de 2016, US$5.3 mil millones fueron robados a través de BEC de acuerdo a The Internet Crime Complaint Center.